Im Moment bereite ich wieder Seminare zum Verbraucherschutz im Internet vor. Da geht es unter anderem auch um Gefahren aus dem Netz. Ich bin grundsätzlich ein optimistischer Mensch, der das Glas mehr als voll als halb leer sieht. Aber ich verschließe nicht die Augen vor dem Gefahren aus dem Netz. Nur Medienkompetenz kann das Problem lösen. Panik oder Verweigerung sind sicher die falschen Ansätze.

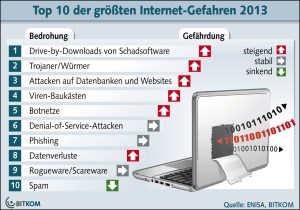

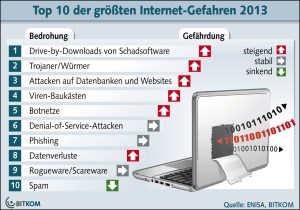

Interessant ist in diesem Zusammenhang eine Grafik der Bitkom, welche die zehn größten Bedrohungen aus dem Netz aufzeigt. Wir Deutschen lieben solche Arten von Top Ten und so werde ich die Grafik und die Ausführungen auch in meinen Sicherheitsreferaten berücksichtigen.

Drive-by-Downloads von Schadsoftware

Beim Besuch manipulierter Webseiten laden sich Internetnutzer unbewusst Schadsoftware auf den eigenen Rechner. Dabei werden in der Regel Sicherheitslücken von Browsern oder Zusatzprogrammen (Plugins) ausgenutzt. Drive-by-Downloads gelten inzwischen als wichtigster Verbreitungsweg für Computerviren und haben damit sogar die E-Mail verdrängt. Nutzer können sich schützen, indem sie immer die neuesten Versionen ihres Browsers und der genutzten Plugins wie Flash, Java sowie des Adobe Reader verwenden. Gerade Java war vor kurzem in der Diskussion und wurde vom Hersteller unlängst aktualisiert.

Trojaner/ Würmer

Würmer und Trojaner gehören zu Klassikern unter den Schadprogrammen. Vor allem die Gefährlichkeit von Trojanern steigt wieder, da Cyberkriminelle zunehmend soziale Netzwerke und mobile Plattformen als Verbreitungsweg nutzen. Die Programme nisten sich unerkannt in einem Computersystem ein und führen dann gefährliche Aktionen aus, zum Beispiel übertragen sie Passwörter, die der Nutzer am Gerät eingibt. Einen guten, aber keinen absoluten Schutz bieten die jeweils aktuellsten Antivirenprogramme. Nutzer sollten zudem darauf achten, keine Software aus unsicheren oder unbekannten Quellen zu installieren. Das klingt immer so schön. Viele Seminarteilnehmer können aber nicht beurteilen, was eine unsichere Quelle ist.

Attacken auf Datenbanken und Websites

Angriffe auf Datenbanken per SQL-Injection und auf Webseiten mittels Cross Site Scripting (XSS) sind weit verbreitet. XSS trifft vor allem die Anbieter von Online-Diensten, da Cyberkriminelle mit dieser Methode das Aussehen von Webseiten verändern können. Möglich ist aber auch das Auslesen von Login-Daten. Anwender können sich nur schützen, indem sie zum Beispiel Javascript oder Flash deaktivieren, was aber den Surfkomfort mindert. Noch wichtiger ist, dass Betreiber von Webseiten ihre Seiten sehr sorgfältig programmieren und überwachen.

Viren-Baukästen

Viren-Baukästen (Exploit Kits) sind Programme, die die Entwicklung individueller Schadsoftware ermöglichen und Cyberangriffe praktisch automatisieren. Die Programme können Drive-by-Downloads initiieren und nutzen eine Vielzahl weiterer Verbreitungswege, um Computer zu infizieren. Typisch für Viren-Baukästen ist ihre einfache Handhabung, die sie auch für technische Laien benutzbar macht. Bei meinen Seminaren kommt es vor, dass ich Schüler treffe, die sich aus diesen Viren-Baukästen bedienen. Für die Schüler ist es eine Art virtueller Schlägerei/Rache und oftmals gibt es kein Unrechtsbewusstsein.

Botnetze

Ein Botnetz ist ein Netzwerk infizierter Computer. Die Rechner werden über das Internet zusammengeschaltet und von einem Botmaster kontrolliert. Aus Botnetzen können Spam- und Phishing-Mails versendet oder Webserver mit massenhaften Anfragen lahmgelegt werden. Zudem können Cyberkriminelle auf den befallenen Computern Passwörter und andere Daten abgreifen. Das größte bislang entdeckte Botnetz umfasste rund 30 Millionen einzelne Rechner. Der Trend geht inzwischen zu kleineren Botnetzen, die nach Bedarf für kriminelle Zwecke eingesetzt werden. Nutzer sollten zum Schutz aktuelle Software und die neuesten Virenscanner inklusive Firewall verwenden. Die Webseite www.botfrei.de überprüft, ob der eigene Rechner Teil eines Botnetzes ist und reinigt ihn bei Bedarf. Das klappt allerdings nur für Windows-Rechner.

Denial-of-Service-Attacken

Denial of Service bedeutet „Verweigerung eines Dienstes“. Cyberkriminellen geht es darum, einen Webserver lahmzulegen, damit bestimmte Webseiten nicht mehr aufzurufen sind. Angreifer erreichen dieses Ziel, indem sie den Server mit massenhaften Anfragen beschäftigen und dieser unter der Last zusammenbricht. Neben erpresserischen Absichten wird diese Form des Angriffs auch häufig bei Protestaktionen eingesetzt. Die Angriffe können von einem einzelnen Computer oder von vielen ausgeführt werden, zum Beispiel aus einem Botnetz. Die Abwehr dieser Attacken muss von den Server-Administratoren gewährleistet werden.

Phishing

Bekannt wurde Phishing durch den Versand von E-Mail-Links zu gefälschten Bank-Seiten, auf denen die Opfer Kontozugangsdaten (PIN) und Transaktionsnummern (TAN) eingeben sollten. Inzwischen senden Kriminelle per E-Mail meist einen Trojaner, der die Daten heimlich ausspäht und überträgt. Angriffsziele sind neben Banken auch Bezahldienste, Online-Händler, Paketdienste oder soziale Netzwerke. Zuletzt sind Phishing-Angriffe verstärkt auf Smartphones beobachtet worden. Schutz bietet vor allem ein gesundes Misstrauen. Banken und andere Unternehmen bitten ihre Kunden nie per E-Mail, vertrauliche Daten im Netz einzugeben. Diese Mails am besten sofort löschen. Das Gleiche gilt für E-Mails mit Dateianhang oder Anfragen in sozialen Netzwerken.

Datenklau und Datenverluste

Im Jahr 2012 gab es erneut spektakuläre Fälle, bei denen Cyberkriminelle Nutzerdaten von bekannten Online-Diensten erbeuten konnten. Neben den persönlichen Angaben ist vor allem der Verlust von Kreditkartendaten kritisch. Zudem können sich Hacker mit den gewonnenen Informationen auch bei anderen Diensten mit falscher Identität einloggen. Hauptgründe für Datenverluste sind Hacker-Angriffe und eingeschleuste Schadsoftware. Daneben spielen auch physische Angriffe und das so genannte Social Engineering eine Rolle. Dabei versuchen Kriminelle das Vertrauen von Mitarbeitern oder deren Angehörigen zu gewinnen, um Zugang zu kritischen Informationen zu erlangen.

Rogueware/Scareware

Diese Computerviren bedienen sich der Mittel Täuschung und Angst. So wird dem Nutzer eine Infektion seines Computers gemeldet, die erst gegen Bezahlung behoben wird. Weit verbreitet sind Schadprogramme, die Logos von Bundespolizei, Landeskriminalämtern oder Institutionen wie der Gema verwenden. Der Virus legt das Computersystem lahm. Die Sperrung erfolge aufgrund einer illegalen Handlung und werde erst gegen Zahlung einer Strafe wieder aufgehoben. Auf solche Erpressungsversuche sollten sich Nutzer keinesfalls einlassen. Zudem sollten Antivirenprogramme und Firewall auf dem neuesten Stand sein.

Spam

Spam ist das einzige Cybercrime-Phänomen, das tendenziell abnimmt. Dennoch sind etwa 90 Prozent aller E-Mails Spam. Ein Grund für den Rückgang ist die Ausschaltung einiger großer Botnetze in den vergangenen Jahren. Deutlich besser geworden sind die Spamfilter der E-Mail-Provider. Trotzdem ist weiter höchste Vorsicht geboten, da zunehmend gefährliche Schadsoftware in Spam-Mails enthalten ist. Nutzer sollten keine Mails unbekannter Herkunft öffnen und auch bei Nachrichten von bekannten Online-Diensten genau hinschauen.