Fast die Hälfte der 6- bis 13-Jährigen nutzt Soziale Netzwerke – doppelt so viele wie im Jahr 2008. Ein Drittel der Elfjährigen hat ein Webprofil. Dies geht aus einer Studie des Medienpädagogischen Forschungsverbunds Südwest zum Mediennutzungsverhalten von Kindern (KIM 2010) hervor. Mitte des Jahres 2010 hatte Facebook die magische Grenze von 500 Millionen Nutzern geknackt. Und die Facebook-Gemeinde ist sehr aktiv: Der durchschnittliche Facebook-Nutzer hat 130 virtuelle Freunde, und mehr als 50 Prozent der Nutzer loggen sich täglich auf der Seite des Sozialen Netzwerks ein.

Kinder und Jugendliche tummeln sich wie selbstverständlich in Sozialen Netzwerken. Wie aber sollen sich besorgte Eltern verhalten, wenn es um den Umgang des Sprösslings mit dem Internet geht? In meinen Vorträgen vor Eltern und Lehrer folge ich den Rat von Kaspersky Lab. Ich rate Eltern ganz eindeutig von Internetverboten ab. Stattdessen sollten Kinder und Eltern gleichermaßen wissen, was bei Facebook und Co. passiert und bei der Nutzung beachtet werden muss. Das ist Medienkompetenz und nie war sie so wichtig, wie heute. Welche Daten kann man ohne weiteres preisgeben, wo sollte man sich bedeckt halten und was kann im Ernstfall passieren? Dazu ein paar Tipps:

Identitätsdiebstahl und Phishing

Eine große Gefahr für Nutzer Sozialer Netzwerke ist der sogenannte Identitätsdiebstahl. Denn bei durchschnittlich 130 Freunden kann man als Facebook-Nutzer schon mal den Überblick zwischen den richtigen und falschen Freunden verlieren. Und nicht immer kennt man die Online-Freunde auch im wirklichen Leben. Ein großes Risiko ist das Kapern einer digitalen Identität („Identity Hijacking“). Dabei wird ein Profil des Opfers unter dessen richtigem Namen angelegt und der echte Freundeskreis unterwandert. Die Identitätsdiebe pflegen die Kontakte und drohen dann dem Opfer mit der Veröffentlichung peinlicher Bilder oder kompromittierender Kommentare.

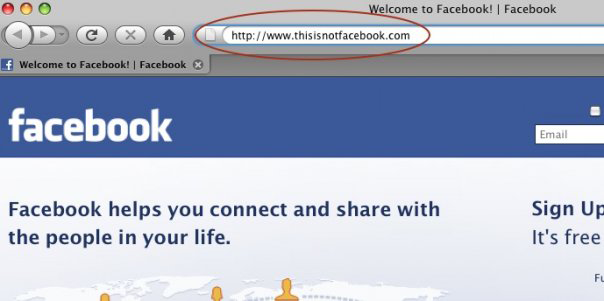

Phishing 2.0 überschreitet den Schritt des Missbrauchs öffentlich verfügbarer Informationen noch: Den gezielten Passwortklau kennt man meist nur vom Online-Banking, doch Phishing hat längst auch Soziale Netzwerke erreicht. So gibt es Hacker, die entsprechende Webseiten detailgetreu nachbauen. Auch hier ist das Ziel, Anmeldedaten zu stehlen. Um einen Nutzer auf eine solche gefälschte Seite zu locken, verwenden Hacker zum Beispiel E-Mails, die einen Link zur gefälschten Seite enthalten. Loggt sich der ahnungslose Nutzer auf der gefälschten Webseite ein, sind Logindaten und Passwort verloren. Die so ergaunerten Daten werden auf dem Schwarzmarkt weiterverkauft.

Gegen Identitätsdiebstahl und Phishing wappnet der Einsatz einer Security-Software mit integriertem Phishingschutz, wie ihn etwa Kaspersky PURE Total Security anbietet. Ich habe es ausprobiert und mein Scanner schlägt an. Damit ist das Entern eines Kontos weitgehend ausgeschlossen. Doch auch hier gilt: Trotz Schutz-Software sollte man nicht auf dubiose Links klicken, sondern mit Vorsicht an allzu auffällige Lockangebote herangehen und diese gegebenenfalls ignorieren – auch wenn sie von Freunden kommen.

Datenschutzpannen vermeiden

Das Thema Datenschutz rund um Soziale Netzwerke ist omnipräsent. Der Grund ist, dass die Standardeinstellungen zum Nutzerdatenschutz bei den meisten Netzwerken viel zu locker gesetzt sind. Wer nicht selbst nachjustiert, gibt weitaus mehr von sich preis, als er vielleicht möchte. So könnten zum Beispiel allzu freizügige Fotos oder die Dokumentation der letzten Party ein Problem beim nächsten Einstellungsgespräch werden – auch für Jugendliche. Aber auch für Kinder stellt das wahllose Einstellen von Bildern eine Gefahr dar. In einem Versuch sammelte ein Sicherheitsexperte öffentlich zugängliche Facebook-Nutzerinformationen. Dabei scannte er Millionen Facebook-Profile und speicherte die öffentlich verfügbaren Daten. Diese Datensammlung – immerhin rund 2,8 Gigabyte – bot er zum Download an. Zudem zeigen aktuelle Beispiele wie das US-Portal „Discover.me“, dass das Surfen im Internet immer weniger privat und stetig öffentlicher wird. Experten sprechen bereits vom „gläsernen Surfer“. Vor allem Jugendliche und Kinder sind hier oftmals zu sorglos. Es obliegt zumeist den Eltern, die entsprechenden Sicherheitseinstellungen vorzunehmen.

Um nicht ungewollt Fotos, Videos oder Kommentare für alle Nutzer sichtbar zu machen, müssen Anwender darauf achten, was sie posten. Da Anbieter Sozialer Netzwerke Einträge sehr lange speichern, sollten zum Beispiel plötzliche Gefühlsausbrüche nicht auf Facebook gepostet werden. Ansonsten gilt es zu beachten, dass Verhaltensweisen aus dem „normalen“ Leben sich leicht auf Facebook übertragen lassen und dementsprechend gleichermaßen Manieren gefragt sind. Denn Beschimpfungen oder Mobbing-Attacken sind weder im realen noch im virtuellen Leben gewünscht. Leider werden vor allem Kinder und Jugendliche immer häufiger Opfer von Cyber-Mobbing. Zudem sollte man prinzipiell bei der Angabe von Adressen und Telefonnummern eher sparsam sein – wenn nicht sogar ganz davon absehen oder was anderes abgeben. Gerät man in die Situation, terrorisiert beziehungsweise gestalkt zu werden, ist der Wechsel beispielsweise einer E-Mail-Adresse schneller und einfacher getan als der Wechsel der Telefonnummer. Von der Adresse ganz zu schweigen. Je jünger der Nachwuchs ist, desto leichter lässt sich dieser sensibilisieren. So können Eltern das Konto beim entsprechenden Sozialen Netzwerk gemeinsam mit den Kindern anlegen und dabei gleich erklären, weshalb man welche Inhalte privat hält und nach welchen Kriterien Freigaben erteilt werden sollten.

Malware 2.0

Soziale Netzwerke werden bei Cyberkriminellen zur Schadprogrammverbreitung immer beliebter. Dabei gibt es unter anderem Attacken, die es speziell auf Facebook-Nutzer abgesehen haben. So haben Kaspersky-Experten kürzlich eine gefährliche App entdeckt, die sich über den Facebook-Chat verbreitet und aus der Neugier der Nutzer Geld macht, indem sie den Versand einer bestimmten SMS provoziert. Ein weiteres bekanntes Beispiel ist der Wurm Koobface, der Facebook-Nutzer in mehreren Wellen über private Nachrichten kontaktierte und einen Link hinterließ. Klickte der Empfänger darauf, wurde der PC infiziert und konnte anschließend von Hackern ferngesteuert werden. Der infizierte Rechner wird auf die Weise Teil eines sogenannten Botnetzes und zum Beispiel für Angriffe auf andere Netzwerke oder Spamversand missbraucht. Der beste Schutz gegen Schädlinge in Sozialen Netzwerken ist – neben einem gesunden Menschenverstand – die Verwendung einer aktuellen Internet-Sicherheitslösung.